OpenClawの保守運用で詰む理由|更新・障害対応・属人化を防ぐ方法

保守契約で守るべき最低限のスコープ

導入より運用が難しい(本当の理由)

OpenClawの導入記事は数多くありますが、「運用」について書かれた記事はほとんどありません。理由は単純で、運用で失敗するのは「導入から半年後」だからです。

導入直後は問題なく動きます。しかし、以下のタイミングで突然壊れます。

- Docker/OSの自動更新:セキュリティパッチ適用後に起動しなくなる

- 依存ライブラリの更新:Python/Node.jsのバージョン不整合で動かない

- AIモデルのAPI変更:Claude/GPTのAPI仕様変更で互換性が失われる

- ログの肥大化:ディスク容量を圧迫して障害発生

- 担当者の退職:設定内容が誰にも分からなくなる

「導入できた」≠「運用できる」です。OpenClawは「導入時に動けば終わり」ではなく、継続的なメンテナンスが必要なシステムです。

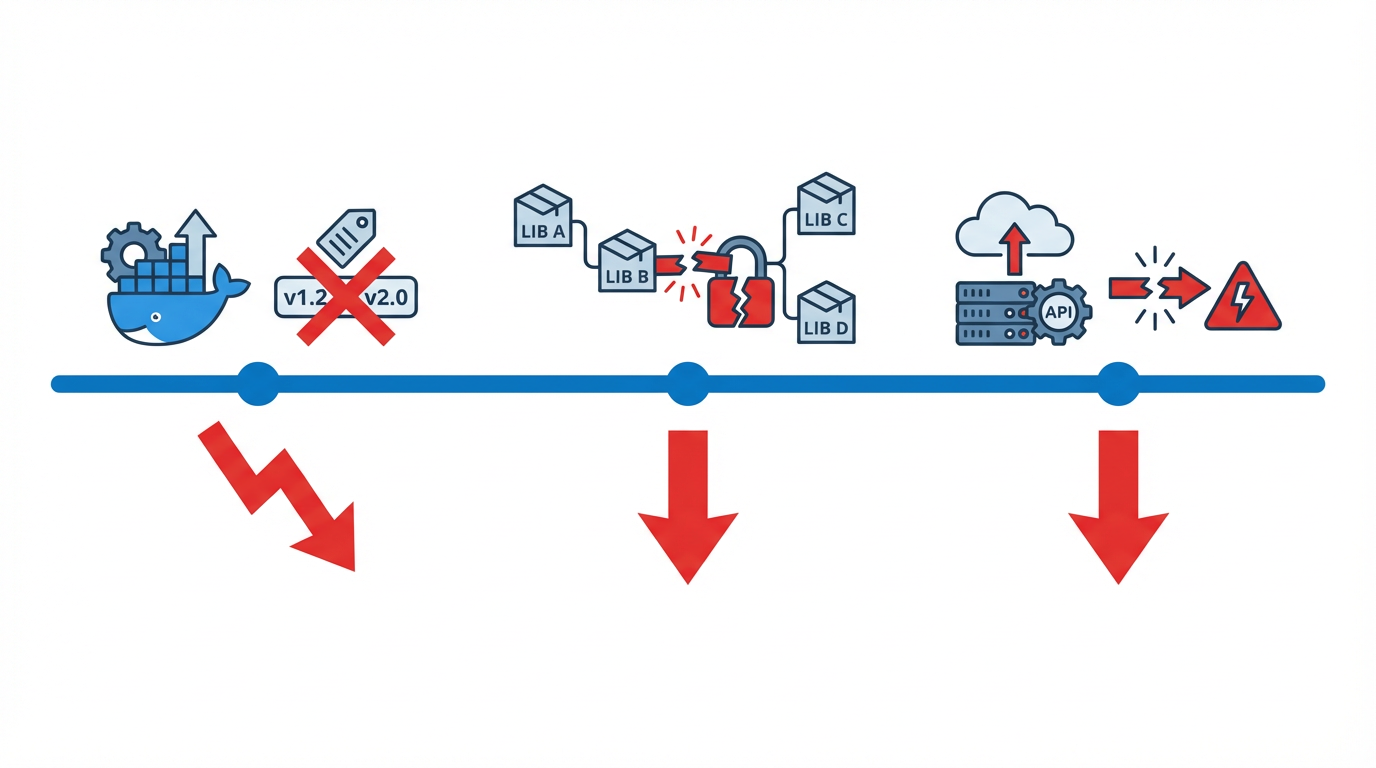

更新で壊れるパターン

更新起因の障害3パターン

OpenClawが運用中に壊れる最も多い原因は「更新」です。自動更新を有効にしていると、ある日突然動かなくなります。

Docker/OSアップデート

DockerやOS(Ubuntu/Debian等)のセキュリティパッチが自動適用されると、Dockerコンテナの起動設定やネットワーク設定が変わることがあります。

- ポート番号の競合が発生する

- Docker Composeのバージョン不整合でコンテナが起動しない

- ファイルパーミッションが変わり、ログが書き込めなくなる

対策:自動更新を無効化し、更新前に必ずバックアップとテスト環境での検証を行う。

依存ライブラリの破壊的変更

OpenClawはPython/Node.jsのライブラリに依存しています。これらが更新されると、互換性が失われることがあります。

- Python 3.9 → 3.12で非推奨APIが削除される

- Node.jsのパッケージが破壊的変更を含む(semverを無視したメジャーアップデート)

- 依存関係の依存関係(transitive dependency)が原因で動かなくなる

対策:requirements.txtやpackage-lock.jsonでバージョンを固定し、更新は計画的に行う。

AIモデルのバージョンアップ

Claude/GPTのAPI仕様が変わると、レスポンス形式やエラーコードが変わることがあります。

- Function Calling(Tool Use)の仕様変更

- レートリミットやトークン数の計算方法の変更

- 非推奨モデルの廃止(例:GPT-3.5-turbo-0301)

対策:モデルのバージョンを固定し、APIのchangelogを定期的に監視する。API課金が想定外に増加した場合の制御方法は、API課金制御ガイドを参照してください。

属人化が発生する原因

OpenClawの運用で最も厄介なのが「属人化」です。導入担当者が辞めると、誰も触れなくなります。

- 設定ファイルがどこにあるか分からない:Docker Composeの設定、環境変数、APIキーの保管場所が不明

- なぜその設定にしたか分からない:ポート番号、権限設定、承認フローの理由が記録されていない

- 障害時の復旧手順がない:再起動すれば直るのか、設定を戻すのか、誰も知らない

- ログの見方が分からない:エラーログがどこに出力されているか、どう読むかが不明

属人化を防ぐには、ドキュメント化と手順書の整備が必須です。特に以下の3点は必ず記録してください。

- 設定ファイルの場所と内容(なぜその設定にしたか)

- 障害時の復旧手順(再起動、ログ確認、ロールバック)

- 連絡先(誰に聞けば分かるか、保守契約先の連絡先)

最低限の保守契約で守るべき範囲

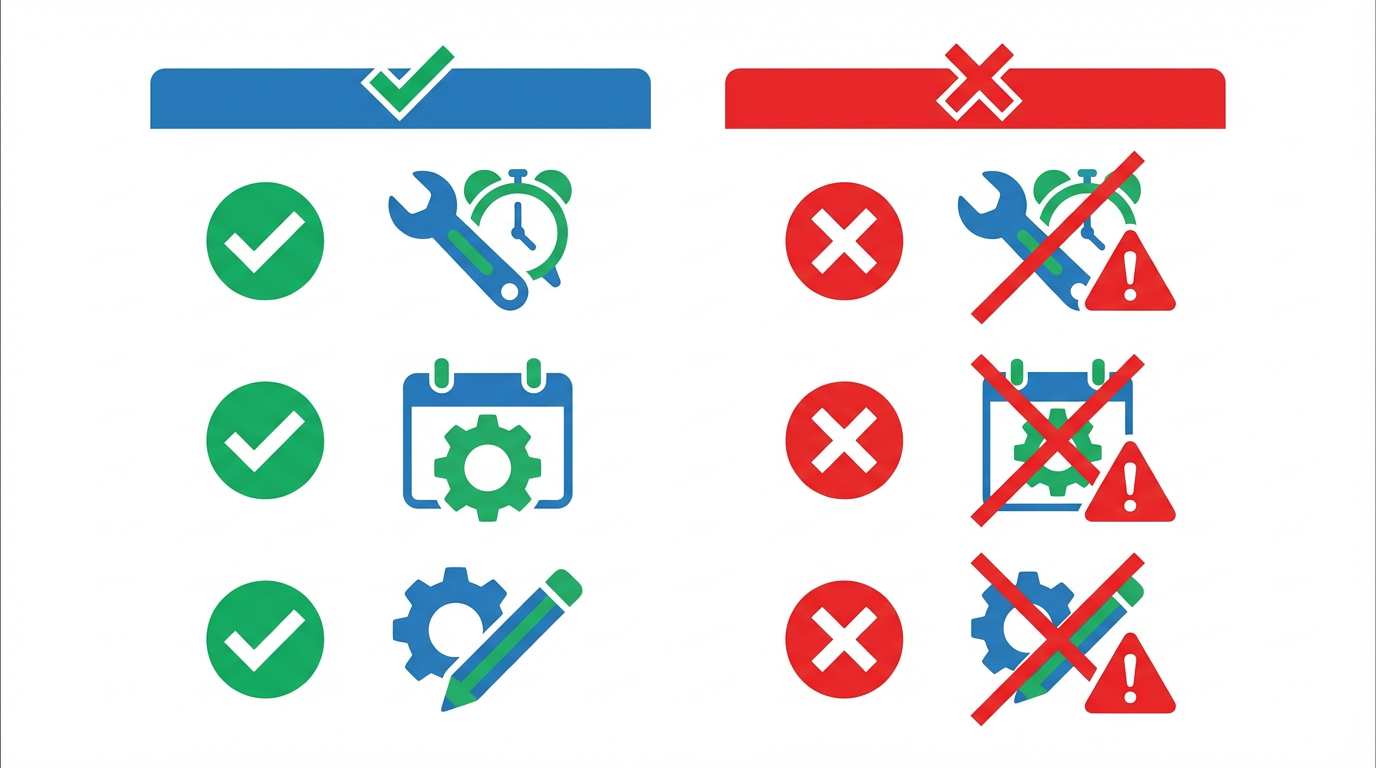

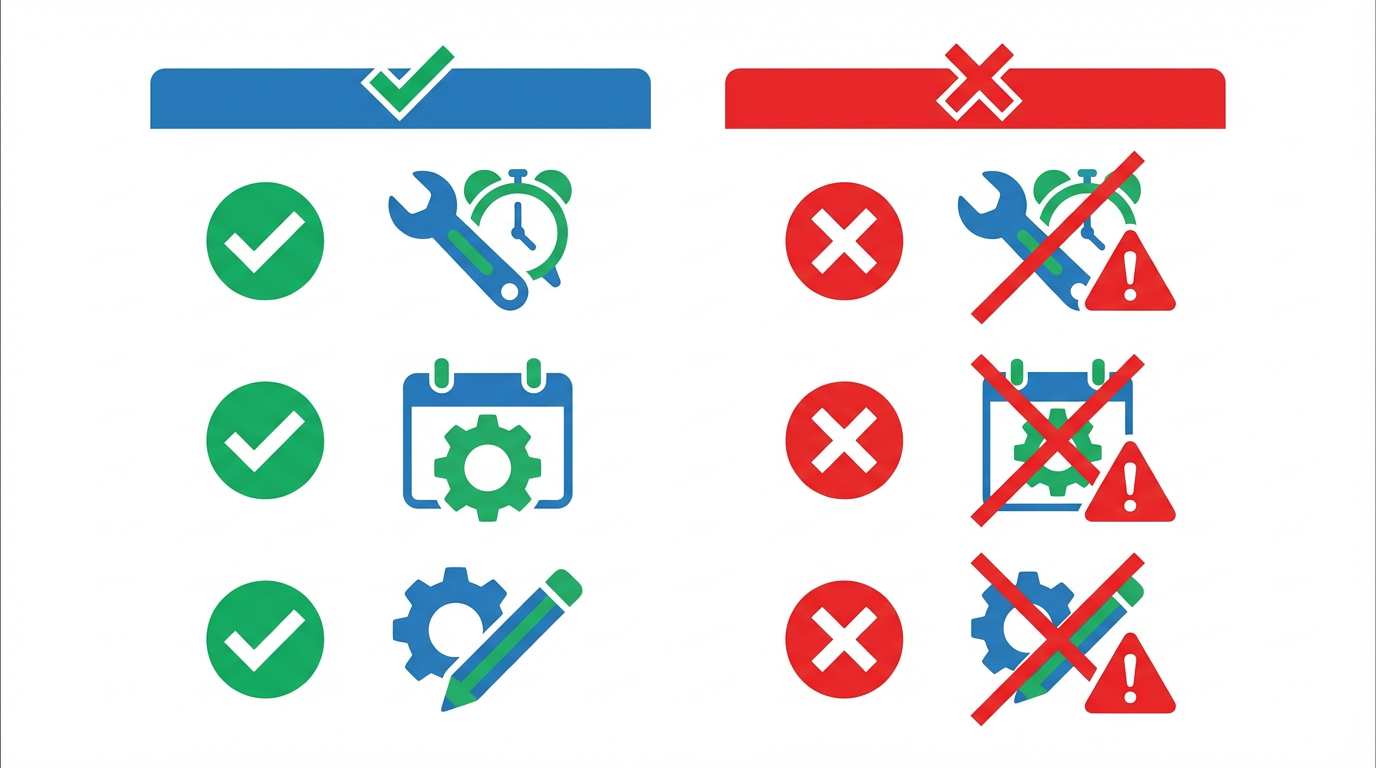

保守契約で守るべき最低限のスコープ

OpenClawを法人で運用するなら、最低限の保守契約を結ぶことを強く推奨します。以下の3つは必ず保守範囲に含めてください。

- 障害対応(復旧支援):動かなくなった場合の原因調査と復旧手順の提供

- 定期メンテナンス(更新):Docker/OS/ライブラリの計画的な更新とテスト

- 設定変更対応:権限追加、承認フロー変更、ツール追加などの設定作業

これらが保守範囲に含まれていないと、障害時に「自分で調べてください」と言われて終わります。また、保守契約と並行して初期構築段階からセキュリティを考慮することも重要です。アクセス権限の設計や機密データの取り扱いについてはOpenClawのセキュリティ設計ガイドを参照してください。

保守契約が「質問対応のみ」になっていないか確認してください。「実際に手を動かして直してくれるか」が重要です。

オンプレ導入+保守のメリット

オンプレ(物理/社内VPS)でOpenClawを導入し、保守契約を結ぶメリットは以下の3つです。

- 障害時の復旧が早い:構築した業者が設定内容を把握しているため、原因特定が早い

- 属人化を防げる:ドキュメント納品と定期メンテナンスで、担当者依存を減らせる

- セキュリティが高い:社内完結のため、データ外部送信リスクがない

初期費用は高く見えますが、「運用で詰む」リスクを考えると、最も安全な選択肢です。Dockerを使った具体的な構築手順は、Docker構築ガイドで確認できます。

OpenClaw保守運用 監視チェックリスト — 最低限の5項目

どんなに優れたシステムでも、監視なしでは障害を見逃します。以下の5項目を最低限の監視セットとして整備してください。

- HTTP応答監視:5分間隔でURL死活確認。応答なし・ステータス200以外でアラート

- ディスク使用率:80%超でアラートを発報。ログ肥大化・バックアップ蓄積による圧迫を早期検知

- SSL証明書有効期限:30日前に通知。自動更新(Let's Encrypt等)の失敗を見逃さない

- Dockerコンテナ状態:restart回数の異常検知。コンテナがクラッシュループしていないか確認

- バックアップ成功確認:日次で自動チェック。バックアップが取れていないまま障害が発生するリスクを排除

監視ツールの選定に迷う場合は、まずUptimeRobot(無料プランあり)でHTTP応答監視を設定することから始めてください。5分で設定でき、ダウンを即座にメール通知してくれます。

まとめ

OpenClawは「導入できた」が「運用できる」ではありません。Docker更新、依存ライブラリ、ログ肥大化、担当者退職など、運用フェーズで詰むリスクが非常に高いです。

法人で使うなら、最低限の保守契約を結ぶか、オンプレ導入+保守セットで導入することを強く推奨します。実際に起きた失敗パターンは失敗事例7選で詳しく解説しています。

よくある質問

docker-compose up -dで即座にロールバック可能です。事前にdocker imagesで旧イメージが残っているか確認してください。sudo logrotate -f /etc/logrotate.d/openclawを実行してください。緊急時はtruncate -s 0 /path/to/logで即時クリアも可能ですが、原因調査前のログ消失に注意してください。掲載企業