OpenClawを業務で導入する際、多くの企業が「動かすだけならすぐできる」と考えて着手し、思わぬところで躓きます。Dockerで動かすこと自体は難しくありませんが、環境差分・権限設定・依存関係の不整合が原因で、導入初日から数日間を無駄にするケースが後を絶ちません。

本記事では、2026年現在の最新環境を前提に、OpenClawをDockerで導入する手順と、詰まりやすいポイントTOP5を事前に把握できるよう解説します。法人で導入する際は、「動いた」だけでは不十分です。セキュリティ・ログ・承認フローまで含めた設計が必要である点も触れます。

OpenClaw導入で必要なもの(事前準備)

OpenClawをDockerで動かすために必要な環境は以下の通りです。

- Docker Desktop または Docker Engine(最新版推奨)

- Docker Compose(v2.0以降)

- Git(リポジトリのクローン用)

- エディタ(設定ファイル編集用。VS Codeなど)

- APIキー(Claude APIなど、利用するLLMプロバイダの認証情報)

Mac、Windows、Linuxで基本的な手順は共通ですが、環境差分によるトラブルは多発します。特にWindowsではパス区切り文字やファイル権限の扱いが異なるため、後述の「よくある環境差分」を必ず確認してください。

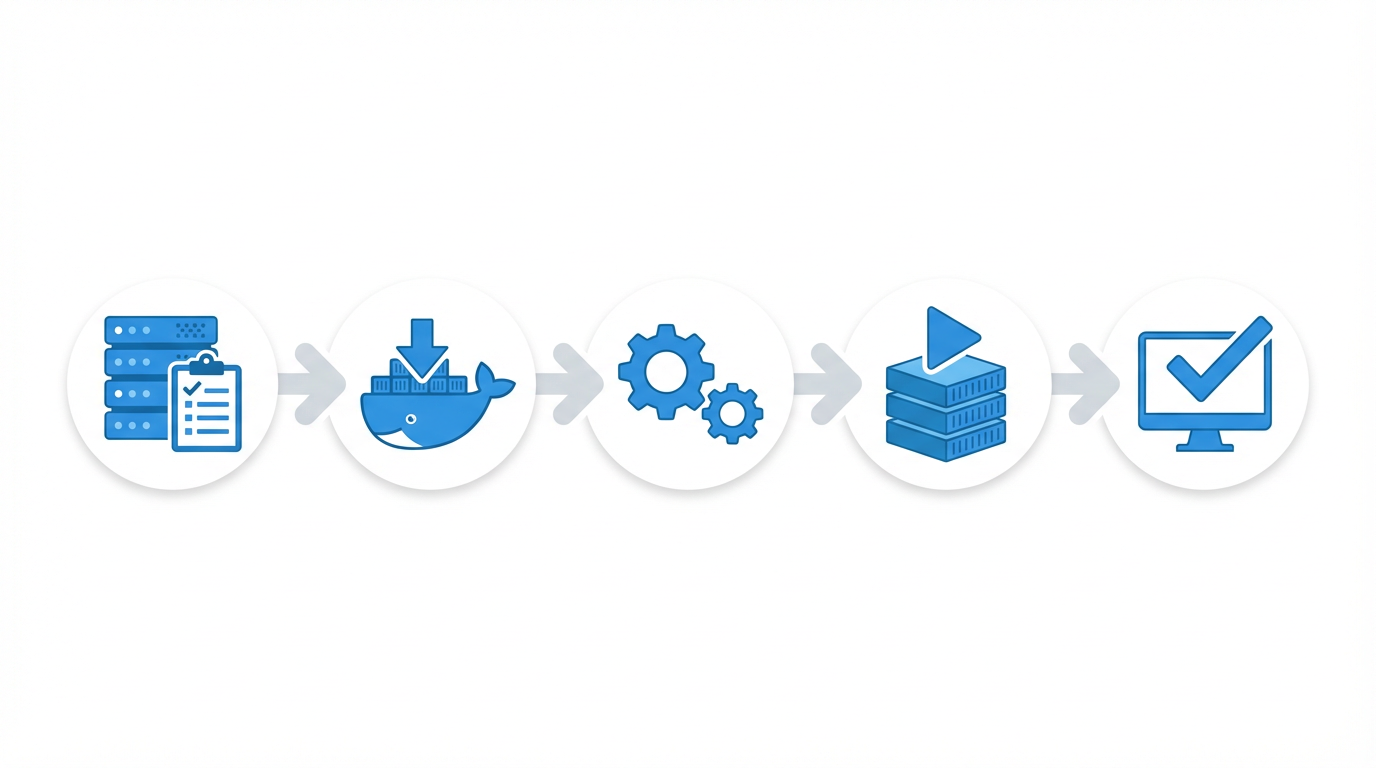

Dockerでの基本インストール手順

Docker環境構築の基本フロー

以下の手順で、OpenClawの基本環境を構築します。

この時点で正常に起動すれば、ブラウザで http://localhost:3000 にアクセスしてOpenClawの管理画面が表示されます。しかし、実際にはここで詰まるケースが非常に多いです。

よくある環境差分(Mac/Windows/Linux)

各OS環境で発生しやすい問題を整理します。

- Mac: ファイルシステムの大文字小文字を区別しない設定の場合、設定ファイル名のミスに気づきにくい。また、M1/M2チップではarmアーキテクチャ用のイメージが必要な場合がある。

- Windows: パス区切りが

\になるため、Dockerfileやシェルスクリプト内でのパス指定がエラーになる。WSL2環境を推奨。ファイル権限の概念がLinuxと異なるため、ボリュームマウント時に権限エラーが頻発。 - Linux: ユーザーIDとグループIDがホストとコンテナで一致しない場合、ボリューム内のファイルに書き込めない。Dockerfileで

USERディレクティブを適切に設定する必要がある。

導入で詰まるポイントTOP5

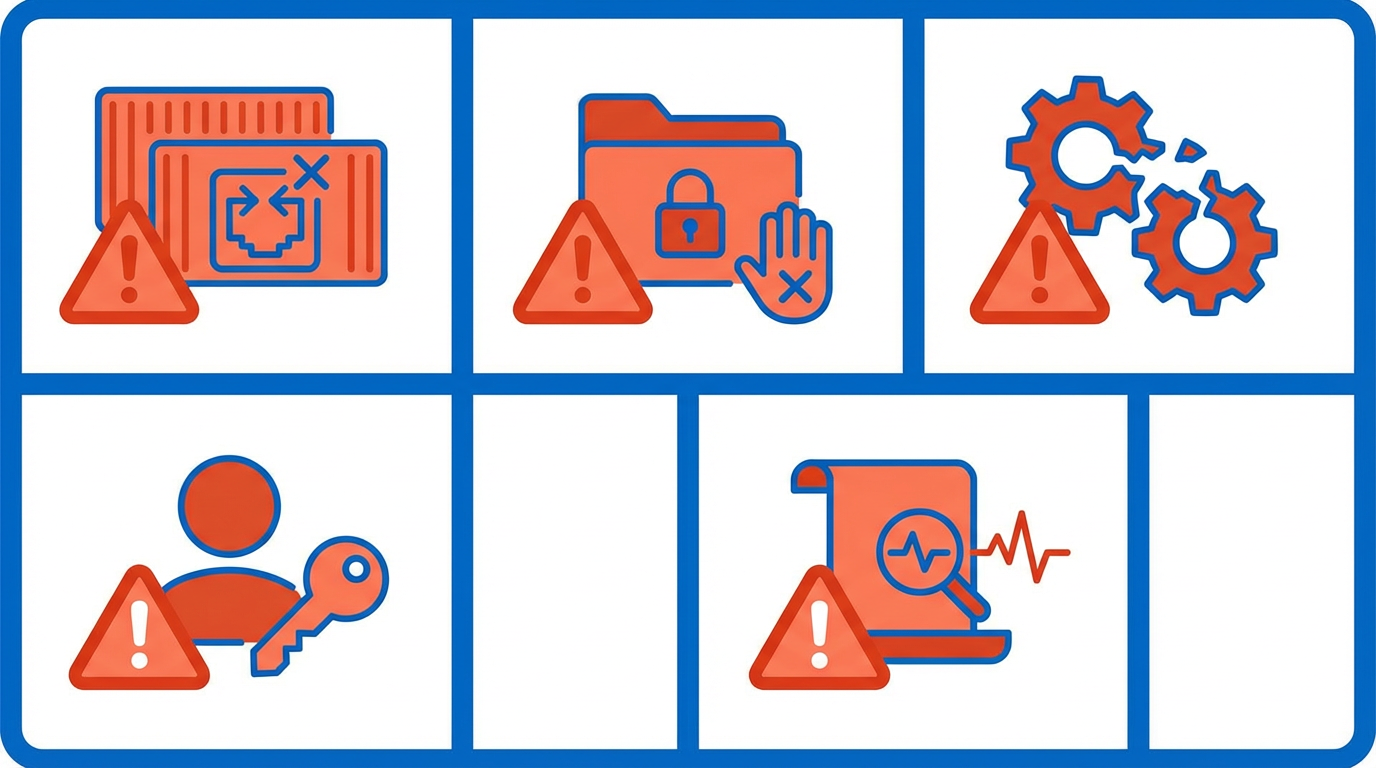

導入時に頻発する5つの問題

実際の導入現場で最も頻繁に発生する問題と、その解決策を紹介します。

ポート競合

OpenClawはデフォルトで3000番ポートを使用しますが、すでに他のアプリケーション(React開発サーバー、Rails、Nodejsアプリなど)が使用している場合、起動に失敗します。

法人環境では、複数のサービスが同じサーバーで稼働していることが多いため、ポートマッピングは最初に確認すべき項目です。

権限エラー

Linuxサーバーで最も多いトラブルです。コンテナ内のユーザーIDとホスト側のファイルオーナーIDが一致しない場合、ログファイルや設定ファイルの書き込みに失敗します。

特に本番環境では、rootユーザーでコンテナを動かさないことがセキュリティ上の鉄則です。開発時から権限設計を意識しましょう。

依存関係の不整合

OpenClawが依存するライブラリ(Pythonパッケージ、Node.jsモジュールなど)のバージョンが環境によって異なる場合、動作が不安定になります。

npm install ではなく npm ci を使用することで、lockファイルに記載された厳密なバージョンでインストールされます。これにより、「ローカルでは動くのに本番で動かない」問題を防げます。

API認証の設定ミス

APIキーの設定ミスは頻出します。特に以下のパターンが多発します。

- .envファイルにAPIキーを記載したが、docker-compose.ymlでenv_fileとして読み込んでいない

- APIキーに含まれる特殊文字(

=や$)がシェル変数として解釈されてしまう - 環境変数名のタイポ(

CLAUDE_API_KEYとCLAUDEAPI_KEYなど)

APIキーは機密情報なので、.envファイルは絶対にGitにコミットしないこと。.gitignoreに必ず追加しましょう。

ログ設定の初期値

OpenClawはデフォルトでログレベルが debug に設定されている場合があり、本番環境で大量のログが出力されてディスク容量を圧迫します。

法人運用では、ログは監査・トラブルシュートの重要な情報源です。適切なレベルでログを残し、容量管理を自動化しましょう。

法人運用なら「動いた」だけでは危険

法人運用で必須の3要素

ここまでの手順で、OpenClawは動くようになります。しかし、法人で業務利用する場合、「動いた」だけでは不十分です。以下の設計が欠けている場合、後で必ず事故が起きます。

- 承認フロー: AIが実行する操作を事前に人間が確認する仕組み

- 権限設計: どの操作を許可し、どの操作を禁止するか(最小権限の原則)

- 監査ログ: 誰が・いつ・何を実行したかを記録する仕組み

- バックアップ: データ・設定ファイルの定期バックアップ

- 障害対応: コンテナ停止時の復旧手順、エラー通知の仕組み

これらを後から追加するのは非常に困難です。導入初期から設計に組み込むことを強く推奨します。詳しくはセキュリティ設計ガイドを参照してください。

OpenClaw Docker環境 よくあるトラブルと解決策

Docker環境でOpenClawを運用していると、セットアップ後にも特定のトラブルが繰り返し発生します。代表的な4パターンと解決策を整理します。

ポート競合(Address already in use)

他のサービスがすでに同じポートを使用している場合に発生します。lsof -i :80 で使用中のプロセスを特定し、停止してから再度 docker compose up -d を実行してください。長期運用では docker-compose.yml でホスト側ポートを固定して他サービスと重複しないよう管理します。

コンテナが再起動ループに入る

コンテナが起動直後にクラッシュし、自動再起動を繰り返す状態です。docker logs コンテナ名 でエラーログを確認してください。設定ファイルの構文エラー(.env の記述ミス、docker-compose.yml のインデントずれ)が原因であるケースが多いです。

ディスク容量不足

Dockerは古いイメージ・停止コンテナ・未使用ボリュームをデフォルトで保持するため、長期運用でディスクを圧迫します。docker system prune で不要なリソースを一括削除できます。本番環境では定期的に実行するか、イメージのバージョン管理を徹底しましょう。

--volumes オプションを付けると永続化データも削除されます。本番環境ではバックアップを取ってから実行してください。

ネットワーク接続エラー

コンテナ間の通信が失敗する場合、Dockerネットワークの状態を確認します。docker network ls でネットワーク一覧を表示し、期待するネットワークが存在するか確認してください。解決しない場合は docker compose down && docker compose up -d でネットワークを再構築するのが最も確実です。

まとめ

OpenClawをDockerで導入する手順と、詰まりやすいポイントを解説しました。基本的な手順は単純ですが、環境差分・権限・依存関係・API認証・ログ設定の5点で問題が発生しやすいことを覚えておいてください。

また、法人で運用する場合は、「動いた」だけでは不十分です。承認フロー・権限設計・監査ログといった事故を防ぐ仕組みを最初から組み込む必要があります。

自社で設計・構築するリソースがない場合は、構築代行サービスの利用も検討しましょう。費用相場や選び方については費用相場ガイドで詳しく解説しています。

よくある質問

docker compose コマンド)を推奨します。V1(docker-compose)は2023年にEOLとなりました。Docker Desktop最新版にはV2が同梱されています。docker-compose logs でエラーログを確認。ポート競合(Address already in use)なら該当ポートを使っているプロセスを停止。イメージが見つからない場合は docker-compose pull でイメージを取得してから再実行してください。user: "1000:1000" を指定。ホストのポートバインドは 127.0.0.1:80:80 のようにlocalhostに限定し、リバースプロキシ(Nginx)経由で公開してください。docker exec db mysqldump -u root -p openclaw > backup.sql で取得。永続化ボリュームは docker volume inspect でホストパスを確認し、そのディレクトリを丸ごとバックアップしてください。cronで日次自動化を推奨します。掲載企業